검색결과 리스트

Computer에 해당되는 글 79건

- 2010.12.11 윈도우 XP 업데이트 후 자동 재시작 멈추기

- 2010.04.01 PHP 네트워크 프로그래밍 샘플

- 2010.04.01 윈도우 운영체제 Trouble shooting

- 2010.02.10 Media Wiki Fulltext 검색

- 2009.10.26 Rexian 9600GT BLACK-EDITION 512MB DDR2 AC-20

- 2009.10.10 WinSplit Revolution

- 2009.07.25 WowHacker WebGame Level3 2

- 2009.07.25 WowHacker Webgame Level2 1

- 2009.07.25 WowHacker WebGame Level1

- 2009.07.01 윈도우에서 폴더 공유, 프린터 공유 관련

글

윈도우 XP 업데이트 후 자동 재시작 멈추기

윈도우에서는 별다르게 설정을 바꿔놓지 않으면 자동으로 업데이트를 다운받아 설치하고, 재시작하라고 자꾸 물어본다. ;;

작업하던 것도 많고 지금은 재시작하기 싫은데 자꾸 재시작하라고 뜰 때..

자동 업데이트 서비스를 일시적으로 중지시켜 버리면 된다.

시작 -> 실행(R) -> cmd

-> net stop "automatic updates"

'Computer > ETC' 카테고리의 다른 글

| MS Office 2010 설치 중 에러 (2) | 2011.04.07 |

|---|---|

| CMOS 체크도 못넘어가고 반복해서 재부팅될때.. (0) | 2011.01.02 |

| 윈도우 운영체제 Trouble shooting (0) | 2010.04.01 |

| Media Wiki Fulltext 검색 (0) | 2010.02.10 |

| Rexian 9600GT BLACK-EDITION 512MB DDR2 AC-20 (0) | 2009.10.26 |

설정

트랙백

댓글

글

PHP 네트워크 프로그래밍 샘플

컴파일러도 없는 환경에서 C로 짜기는 영 어쩐지 싫고, 깔려있던 PHP로 어찌저찌 해보자는 맘을 가지고 PHP 네트워크 프로그래밍을 좀 찾다가 찾은 참조 소스랑..

짰던 소스랑.

1. 샘플

error_reporting(E_ALL);

TCP/IP Connection

\n";

$service_port = getservbyname('www', 'tcp');

$address = gethostbyname('www.example.com');

$socket = socket_create(AF_INET, SOCK_STREAM, SOL_TCP);

if ($socket < 0) {

echo "socket_create() failed: reason: " . socket_strerror($socket) . "\n";

} else {

echo "OK.\n";

}

$result = socket_connect($socket, $address, $service_port);

if ($result < 0) {

echo "socket_connect() failed.\nReason: ($result) " . socket_strerror($result) . "\n";

} else {

echo "OK.\n";

}

$in .= "Host: www.daum.net\r\n";

$in .= "Connection: Close\r\n\r\n";

$out = '';

socket_write($socket, $in, strlen($in));

echo "OK.\n";

while ($out = socket_read($socket, 2048)) {

echo $out;

}

socket_close($socket);

echo "OK.\n\n";

?>

2. 뭔가 짜다만 소스

$Port = "10020";

$socket = socket_create(AF_INET, SOCK_STREAM, SOL_TCP);

if ($socket < 0) {

echo "socket_create() failed: reason: " . socket_strerror($socket) . "\n";

} else {

echo "Olleh~! Connected.\n";

}

$result = socket_connect($socket, $Host, $Port);

if ($result < 0) {

echo "socket_connect() failed.\nReason: ($result) " . socket_strerror($result) . "\n";

} else {

echo "OK.\n";

}

$socket2 = socket_create(AF_INET, SOCK_STREAM, SOL_TCP);

if ($socket2 < 0) {

echo "socket_create() failed: reason: " . socket_strerror($socket) . "\n";

} else {

echo "Olleh~! Connected.\n";

}

echo "Attempting to connect to '$Host' on port '$Port'...";

$result = socket_connect($socket2, $ImanHost, 1053);

if ($result < 0) {

echo "socket_connect() failed.\nReason: ($result) " . socket_strerror($result) . "\n";

} else {

echo "OK.\n";

}

$out = '';

if (socket_write($socket, $in, strlen($in)) <0 ) echo "Error.\n";

else echo "OK.\n\n";

while ($out = socket_read($socket, 4096)) {

echo $out;

}

socket_close($socket);

echo "OK.\n\n";

Original Packet

00000000 01 31 30 F2 00 00 00 87 00 00 00 49 26 62 6F 64 .10..... ...I&bod

00000010 79 74 79 70 65 3D 30 26 66 72 6F 6D 3D 49 4D 41 ytype=0& from=IMA

00000020 4E 30 38 2F 31 30 37 39 64 2F 30 2F 69 6D 61 6E N08/1079 d/0/iman

00000030 42 75 64 64 79 53 65 72 76 69 63 65 26 73 76 63 BuddySer vice&svc

00000040 3D 70 72 6F 66 69 6C 65 73 76 72 26 74 6F 3D 49 =profile svr&to=I

00000050 4D 41 4E 30 38 00 00 00 36 26 63 6D 64 3D 70 72 MAN08... 6&cmd=pr

00000060 6F 66 69 6C 65 26 6B 69 64 3D 33 48 30 30 31 30 ofile&ki d=3H0010

00000070 37 35 35 35 40 6B 74 2E 63 6F 2E 6B 72 26 6C 70 7555@company. co.kr&lp

00000080 61 72 61 6D 3D 26 76 65 72 73 69 6F 6E 3D 31 aram=&ve rsion=1

내가 보낸 아이들.

00000000 01 31 30 F2 00 00 00 87 00 00 00 49 26 62 6F 64 .10..... ...I&bod

00000010 79 74 79 70 65 3D 30 26 66 72 6F 6D 3D 49 4D 41 ytype=0& from=IMA

00000020 4E 30 38 2F 31 30 37 39 64 2F 30 2F 69 6D 61 6E N08/1079 d/0/iman

00000030 42 75 64 64 79 53 65 72 76 69 63 65 26 73 76 63 BuddySer vice&svc

00000040 3D 70 72 6F 66 69 6C 65 73 76 72 26 74 6F 3D 49 =profile svr&to=I

00000050 4D 41 4E 30 38 2E 2E 2E 36 26 63 6D 64 3D 70 72 MAN08... 6&cmd=pr

00000060 6F 66 69 6C 65 26 6B 69 64 3D 33 48 30 30 31 30 ofile&ki d=3H0010

00000070 37 35 35 35 40 6B 74 2E 63 6F 2E 6B 72 26 6C 70 7555@company. co.kr&lp

00000080 61 72 61 6D 3D 26 76 65 72 73 69 6F 6E 3D 31 aram=&ve rsion=1

.10........I&bodytype=0&from=IMAN08/1079d/0/imanBuddyService&svc=profilesvr&to=IMAN08...6&cmd=profile&kid=3H00107555@company.co.kr&lparam=&version=1

01:31:30:F2:00:00:00:87:00:00:00:49:26:62:6F:64:79:74:79:70:65:3D:30:26:66:72:6F:6D:3D:49:4D:41:4E:30:38:2F:31:30:37:39:64:2F:30:2F:69:6D:61:6E:42:75:64:64:79:53:65:72:76:69:63:65:26:73:76:63:3D:70:72:6F:66:69:6C:65:73:76:72:26:74:6F:3D:49:4D:41:4E:30:38:00:00:00:36:26:63:6D:64:3D:70:72:6F:66:69:6C:65:26:6B:69:64:3D:33:48:30:30:31:30:37:35:35:35:40:6B:74:2E:63:6F:2E:6B:72:26:6C:70:61:72:61:6D:3D:26:76:65:72:73:69:6F:6E:3D:31

?10????????I&bodytype=0&from=IMAN08/1079d/0/imanBuddyService&svc=profilesvr&to=IMAN08???6&cmd=profile&kid=3H00107555@company.co.kr&lparam=&version=1

*/

보안상 문제될(?) 부분을 약간씩 고치다보니 저대로 돌리면 당근 안돌아간다.

아무튼 잘 짜놓고서 콘솔에서 php xxx.php 하면 이쁘게 돌아간다.

요약하면..

1. PHP로 간단히 TCP 패킷 송수신 프로그램을 짤 수 있다는 것

2. 패킷 캡쳐링 했던 것과 텍스트로 같은 패킷을 보낼때는 캡쳐상의 . 이나 기타 공백 등 특수 아스키 코드가 눈에 보이는 것과 값이 다를 수 있다. 그래서 만들어서 송신하는 패킷도 테스트하여 잡아보고, 헥사코드로 다른 점이 발견되면 아래와 같이 string에 아스키 코드 실제값으로 이어붙여줄 필요가 있다.

$in=chr(1)."10".chr(242).chr(0).chr(0).chr(0).chr(135).chr(0).chr(0)...

3. PHP 프로그래밍은 쉽다 + 그래도 이건 너무 대충대충 짰다. ;

설정

트랙백

댓글

글

윈도우 운영체제 Trouble shooting

윈도우에서 부팅이 너무 오래 걸릴때 / 종료가 오래 걸릴때.

너무 일반적인 내용 (레지스트리 [Run] 에서 시작프로그램 정리..등등 제외)은 빼고 대충 정리.

1. msconfig -> 시작 프로그램 바꿔가며 테스트

2. 시작 -> 실행 -> services.msc

- 사용하지 않거나 악성, 쓸모없는 서비스들 시작유형은 disable.

3. 윈도우 페이징 파일 삭제 설정 확인 (아래 값이 0인지?)

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management\ClearPageFileAtShutdown

4. 제어판 -> 관리도구 -> 이벤트 뷰어

- 서비스 문제가 있는지.

- 충돌나는 부분이 있는지.

5. 제어판 -> 시스템 -> 하드웨어 -> 디바이스관리

- 충돌나는 드라이버 있는지.

'Computer > ETC' 카테고리의 다른 글

| CMOS 체크도 못넘어가고 반복해서 재부팅될때.. (0) | 2011.01.02 |

|---|---|

| 윈도우 XP 업데이트 후 자동 재시작 멈추기 (0) | 2010.12.11 |

| Media Wiki Fulltext 검색 (0) | 2010.02.10 |

| Rexian 9600GT BLACK-EDITION 512MB DDR2 AC-20 (0) | 2009.10.26 |

| WinSplit Revolution (0) | 2009.10.10 |

설정

트랙백

댓글

글

Media Wiki Fulltext 검색

my.conf (my.ini 등 mysql configuration 파일) 에 [mysqld]를 찾아, 아래와 같이 추가.

(영문자 기준 3자이다. 필요에 따라 늘리던 줄이던 ~~ )

[mysqld]

ft_min_word_len=3

http://dev.mysql.com/doc/refman/5.0/en/fulltext-fine-tuning.html

재시작 후 searchindex Table에 다음 SQL 실행

REPAIR TABLE searchindex QUICK ;

'Computer > ETC' 카테고리의 다른 글

| 윈도우 XP 업데이트 후 자동 재시작 멈추기 (0) | 2010.12.11 |

|---|---|

| 윈도우 운영체제 Trouble shooting (0) | 2010.04.01 |

| Rexian 9600GT BLACK-EDITION 512MB DDR2 AC-20 (0) | 2009.10.26 |

| WinSplit Revolution (0) | 2009.10.10 |

| 윈도우에서 폴더 공유, 프린터 공유 관련 (0) | 2009.07.01 |

설정

트랙백

댓글

글

Rexian 9600GT BLACK-EDITION 512MB DDR2 AC-20

사용중인 그래픽 카드...

구매당시 11만 4천원.

'Computer > ETC' 카테고리의 다른 글

| 윈도우 운영체제 Trouble shooting (0) | 2010.04.01 |

|---|---|

| Media Wiki Fulltext 검색 (0) | 2010.02.10 |

| WinSplit Revolution (0) | 2009.10.10 |

| 윈도우에서 폴더 공유, 프린터 공유 관련 (0) | 2009.07.01 |

| MS Office Outlook 2003 , 0x80040201 에러. (1) | 2009.06.02 |

설정

트랙백

댓글

글

WinSplit Revolution

WinSplit Revolution is a small utility which allows you to easily organize your open windows by tiling, resizing and positioning them to make the best use of your desktop real estate.

듀얼모니터도 많이 사용하고, 큰 와이드 모니터가 대세가 되어버린 요즈음,

한 창을 여러개로 나눠 사용할 때 아주 유용하다.

재미있는 프로그램.

'Computer > ETC' 카테고리의 다른 글

| Media Wiki Fulltext 검색 (0) | 2010.02.10 |

|---|---|

| Rexian 9600GT BLACK-EDITION 512MB DDR2 AC-20 (0) | 2009.10.26 |

| 윈도우에서 폴더 공유, 프린터 공유 관련 (0) | 2009.07.01 |

| MS Office Outlook 2003 , 0x80040201 에러. (1) | 2009.06.02 |

| PC 1대에서 복수 네트워크 동시에 사용하기 (10) | 2009.03.27 |

설정

트랙백

댓글

글

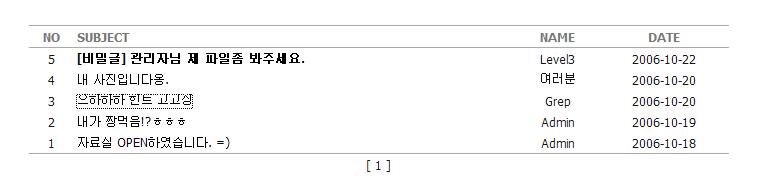

WowHacker WebGame Level3

|

-- [ 웹게임 ] Level. 3 -- |

http://webgame.wowhacker.com/weblevel3/list.php |

|

리스트는 아래와 같이 생겼다. |

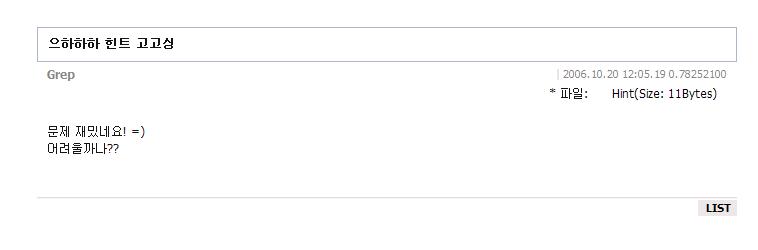

글을 하나씩 클릭해서 들어가보면 각 글마다 이렇게 생긴 첨부파일이 있고...

첨부파일명들을 쭉 list-up 해보면

http://webgame.wowhacker.com/weblevel3/down/28d805e190f11ba1da5283d494ee8492.57833500

http://webgame.wowhacker.com/weblevel3/down/b08e7acd151d17cbc5f205edf151d7e7.78252100

http://webgame.wowhacker.com/weblevel3/down/779bbf24b15bb7cb0f6b51507f0615f4.65272100

기대를 버리지 않고, 인코딩 되어있다. ;;

그래..디코딩도 해킹이지 -_- 라고 생각하며...

소숫점 뒷부분의 숫자는 글을 볼 때 나타나는 숫자와 동일하다.

앞에만 디코딩하면 되겠군.

base64를 비롯해서 이거저거 해봤는데 안나온다. -_-

찾다가 MD5 Decryption (http://www.md5decrypter.com/)을 이용해서 decrypt해보면 저 복잡한 애들이 숫자로 바뀐다.

(여기도 참고. http://tools.web-max.ca/encode_decode.php)

샘플로 하나를 돌려보면

Md5 Hash: 779bbf24b15bb7cb0f6b51507f0615f4

Normal Text: 1161336283

요런식.

뭔가 Unix Timestamp값처럼 보이지 않나? 아니면 말고... ;;

Unix Timestamp라고 찍고, 비밀글의 시간을 Unix timestamp값으로 변환시킨다.

(http://www.4webhelp.net/us/timestamp.php)

Sunday, October 22nd 2006, 15:49:52 (GMT) translates to 1161532192

그럼 이 값을 다시 MD5 Hashing,

Normal Text: 1161532192

Md5 Hash: c29f79775647db70114958a278c127f3

그리고, 비밀글의 헤더에 있는 소숫점 숫자들을 뒤에 붙여주면,

c29f79775647db70114958a278c127f3.85428900

이렇게 완성된다.

얘를 다시 File이 있을 URL에 붙여넣어주면...

http://webgame.wowhacker.com/weblevel3/down/c29f79775647db70114958a278c127f3.85428900

되어야 하는데!!!!!!!!!!!!

왜 없는 페이지라는 거싱야!!!!!!

ㅁㄴㅇ러ㅑㅈㅅ거2-3ㅓㄱ 0ㅓ2ㄱ4

432#####

시간을 잘못 변환시켰나 다시 확인.

생각해보니 우리나라는 GMT +09:00 이지...그래 그래서 그럴꺼야라고 위안하며 -_-

GMT +09:00 으로 옵션을 주어 변환,하고 위랑 동일한 짓을 다시 하고서 얻어낸 최종 URL은,

http://webgame.wowhacker.com/weblevel3/down/fb6e412cf733d6b9cdf777cbcafa35c3.85428900

아..간신히 얻어낸 답.

Level3 key: iwantknowmoreMrjones!

'Computer > Security' 카테고리의 다른 글

| 컴퓨터에 저장된 무선랜 접속정보 활용하기 (0) | 2011.11.23 |

|---|---|

| Wireless Key View (0) | 2011.11.23 |

| WowHacker Webgame Level2 (1) | 2009.07.25 |

| WowHacker WebGame Level1 (0) | 2009.07.25 |

설정

트랙백

댓글

글

WowHacker Webgame Level2

http://webgame.wowhacker.com/?correct=i%20love%20tiger%20mac

|

-- [ 웹게임 ] Level. 2 -- |

http://webgame.wowhacker.com/levelii/ |

|

처음에는 일정레벨 이상만 볼수 있다 어쩐다 써있어서 Paros를 이용해서 쿠키 변조를 시도했다. 쿠키가 대충, Cookie: group_level=3; user_level=3; __utma=14578993.2120623284.1248531151.1248531151.1248531151.1; __utmb=14578993; __utmc=14578993; __utmz=14578993.1248531151.1.1.utmccn=(direct)|utmcsr=(direct)|utmcmd=(none) 요런식으로 생겨있길래 group_leve=11; user_level=11; 등 변조를 했으나... 아무것도 안되었다 -_-; 좀 해보다가 귀찮아서 구글질을 해보니 제로보드랑 같은 구조로 되어있다고... -_-^ 소스도 봤었는데 zeroboard가 아니었다는 말이지!! 아무튼, 제로보드의 data는 default로... 어쩌고/게시판/data/xxx.xxx 로 들어가기 때문에.. 참, 그리고 떠있는 게시판에 보면, Answer.txt, Password.txt 라는 제목들이 있다. 그래서,, http://webgame.wowhacker.com/levelii/data/Password.txt 얘를 쳐주면, VlVkR2VtTXpaSFpqYlZGblQybENXR0ZIVm5sYVUwSndZM2xDYlZreWRIWmpiVlpvVUhsRg요런 값이 나온다. 어쩌라고!!!!!!!! Paros의 encoder/decoder를 이용했으나 잘 안된다. http://webnet77.com/cgi-bin/helpers/base-64.pl 요 사이트에 가서...base-64 Decoding을 3회 연속 수행하면...

|

'Computer > Security' 카테고리의 다른 글

| 컴퓨터에 저장된 무선랜 접속정보 활용하기 (0) | 2011.11.23 |

|---|---|

| Wireless Key View (0) | 2011.11.23 |

| WowHacker WebGame Level3 (2) | 2009.07.25 |

| WowHacker WebGame Level1 (0) | 2009.07.25 |

설정

트랙백

댓글

글

WowHacker WebGame Level1

WowHacker라는데서 제작한 WebGame이라는 모의 해킹.

왠지 재미있게 생겨서 이따금씩 해보고 있다.

Level1 풀이방법..

|

-- [ 웹게임 ] Level. 1 -- |

http://webgame.wowhacker.com/level1.php hint) php 소스코드를 봐야합니다. |

|

|

아무튼,

http://webgame.wowhacker.com/level1.phps

를 쳐주면 소스가 나온다.

<?

echo "?key=";

echo "$_GET[key]";

echo "<br>";

if($_GET[key]=="wowhacker_hardware"){

include "./../key/key1";

} else echo "Can not open a key file";

?>

<br>

<br>

Hint : 개발자의 실수로 소스코드를 볼수있다. php파일의 소스코드를 웹에서 보기 위한 방법<br>

<br>

level1.php의 key로 wowhacker_hardware를 넣으라고 친절히 설명해주고 있다.

parameter로 넘기도록,

http://webgame.wowhacker.com/level1.php?key=wowhacker_hardware

이렇게 쳐주면

WEBGAME KEY : i love tiger mac

Hint : 개발자의 실수로 소스코드를 볼수있다. php파일의 소스코드를 웹에서 보기 위한 방법

게임 끝.

'Computer > Security' 카테고리의 다른 글

| 컴퓨터에 저장된 무선랜 접속정보 활용하기 (0) | 2011.11.23 |

|---|---|

| Wireless Key View (0) | 2011.11.23 |

| WowHacker WebGame Level3 (2) | 2009.07.25 |

| WowHacker Webgame Level2 (1) | 2009.07.25 |

설정

트랙백

댓글

글

윈도우에서 폴더 공유, 프린터 공유 관련

탐색기 등에서 폴더 오른쪽 버튼을 클릭했을때 '공유 및 보안' 등의 메뉴가 뜨지 않는 경우!

관리도구 -> 서비스에서 "Server"라는 서비스가 죽어있는 경우가 많다.

확인하여 정지되어 있으면 시작시켜주면 메뉴가 생긴다.

'Computer > ETC' 카테고리의 다른 글

| Rexian 9600GT BLACK-EDITION 512MB DDR2 AC-20 (0) | 2009.10.26 |

|---|---|

| WinSplit Revolution (0) | 2009.10.10 |

| MS Office Outlook 2003 , 0x80040201 에러. (1) | 2009.06.02 |

| PC 1대에서 복수 네트워크 동시에 사용하기 (10) | 2009.03.27 |

| Windows에서 default gateway 값 변경. (0) | 2009.03.27 |

invalid-file

invalid-file